Einleitung

“Sonne”, “Bremen”, “Passwort” oder “13052022” sind bekanntermaßen die sichersten Passwörter. Zumindest sind sie einfach zu merken, schnell getippt aber auch schnell erraten und stehen vermutlich in jeder Passwort Datenbank. Ein kurzer Blick auf das Facebook Profil von Sarah reicht und schon hat man genug Infos gesammelt um ganz viele Versuche zu haben sich in Sarahs Mail Account zu hacken. Aber was interessieren mich die Mails von Sarah? Der Plausch mit der Schwester aus 2006 als E-Mails noch das große Ding waren? Muss nicht. Aber vielleicht hat Sarah ja noch eine E-Mail ihrer Bank? Oder vielleicht finde ich eine Mail von Facebook oder anderen Seiten? Und ganz vielleicht nutzt Sarah ja auch das gleiche Passwort für viele verschiedene Dienste? Das wäre ein gefundenes Fressen für jeden der Sarah mal richtig Stress machen möchte oder ihr bei Amazon ein paar teure iPhones kaufen möchte. Am besten zur Packstation. Ein Brecheisen ist vermutlich günstiger als 10 iPhones. Will ja aber zum Glück keiner. Aber vielleicht sollte man ja doch etwas vorsichtiger sein? Mit geringem Aufwand kann man sich da schon ordentlich absichern.

Passwortsicherheit

Faustregeln für den Umgang mit Passwörtern

- Mindestens 8 Zeichen, große und kleine Buchstaben, Zahlen, Sonderzeichen

- Passwörter unter verschluss halten, idealerweise im verschlüsselten Passwort Manager

- Passwörter spätestens bei Verdacht auf Verlust ändern

- Keine einheitlichen Passwörter oder mehrfache Nutzung eines Passworts

- Passwörter nicht weitergeben und nicht per Mail versenden

Was ist ein sicheres Passwort

“Meine liebste Werbeagentur ist Jung&Billig aus Bremen und das schon seit 4 Jahren!”

Den Spruch kann sich natürlich jeder merken. Und gleichzeitig ergibt es ein schön sicheres Passwort wenn man die ersten Buchstaben aneinander reiht: “MlWiJ&BaBudss4J!”

Wir kommen auf 16 Zeichen, große und kleine Buchstaben, eine Zahl und ein Sonderzeichen. Sofern jetzt nicht alle dieses Passwort verwenden, kommt da keiner drauf und dennoch ist es einfach zu merken und quasi unmöglich zu knacken.

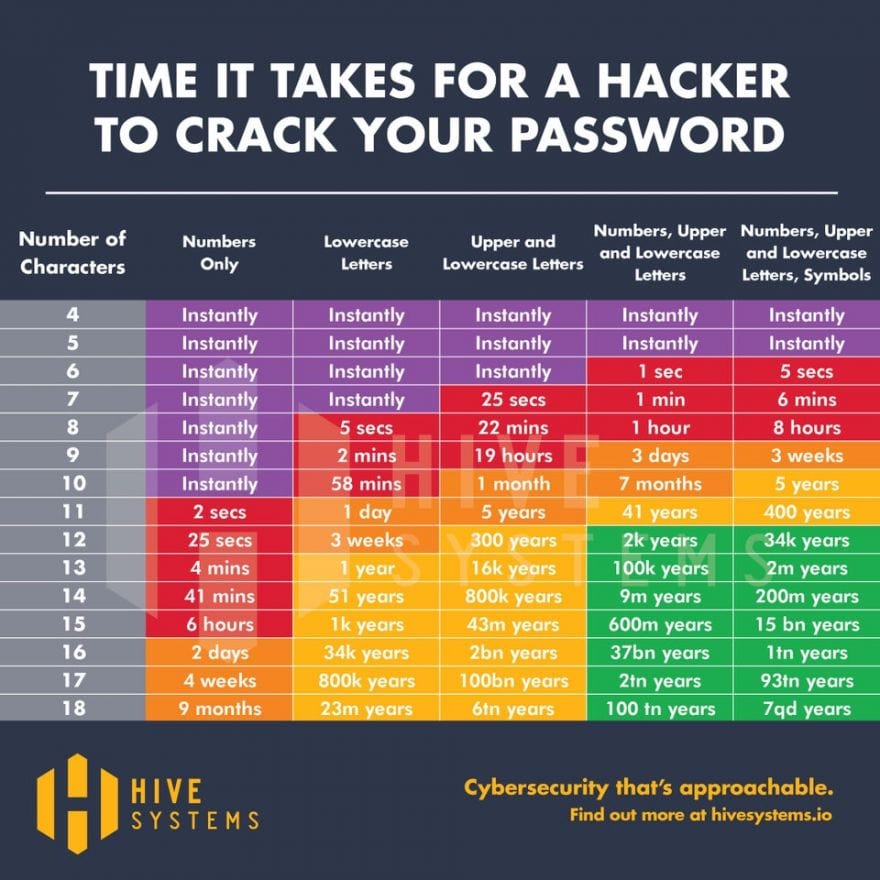

Ist das nicht etwas übertrieben? Das Passwort “13052022” ist doch auch immerhin 8 Zahlen lang. Aber was bedeuten schon 8 Zahlen? Das bedeutet genau gesagt 100000000 mögliche Kombinationen. Da soll erstmal jemand durch kommen nur um die E-Mails lesen zu können.

Ein kleine, schnell geschriebene Software braucht dafür maximal 0.046 Sekunden.*

Schreiben wir den Monat aus und nehmen “13mai2022” haben wir eine Kombinatio aus 9 Zeichen und unfassbaren 5429503678976 Kombinationen. Das dauert dann immerhin schon maximal 42 Minuten.*

*https://www.1pw.de/brute-force.php

Das Merksatz Passwort besteht aber aus 16 Buchstaben, Symbolen und Sonderzeichen. Die maximale Anzahl der Jahre zum knacken dieses Passworts sind astronomisch hoch.

Passwort sicher teilen

Die große Frage ist: wie teile ich denn sicher ein Passwort? Auf einem Zettel oder per E-Mail? Durch den Raum rufen? Lieber nicht. Möglichkeiten sind da Passwort Manager, welche die Möglichkeit zum Teilen bieten. Oder wenn man tatsächlich ein Passwort mit Externen teilen muss und es nicht die Möglichkeit gibt eigene Accounts zu erstellen und Freigaben zu erteilen, dann kann man immer noch auf sogenannte OneTime Dienste zurückgreifen bei denen man Inhalt verschlüsselt teilen kann, welcher nur einmalig aufrufbar ist und dann zerstört wird. Ein Beispiel wäre hier https://onetimesecret.com/ wo man das Passwort mit einem weiteren Passwort verschlüsseln kann. Selbst wenn sowas dann doch eingesehen werden kann, fehlt dann wenigstens der Kontext in welchem man das Passwort zu nutzen ist. Möchte man hier ganz sicher gehen, gibt es auch Open-Source Lösungen die man auf dem eigenen Server bereitstellen kann.

Passwortmanager

Fast überall braucht man ein Passwort. Und jetzt auch noch komplizierte und kryptische. Und notieren ist auch verboten? 40 Merksätze? Und dann noch die Passwörter bei der Arbeit? Wer soll sich das bloß merken?

Hier helfen Passwortmanager ungemein. Passwort Manager gibt es als eigenständige Programme oder als Cloudbasiert Lösungen. Auch die gängigen Browser haben einen eigenen Passwortmanager integriert. Der Vorteil eines Passwortmanager ist, dass man einfach viele Anmeldedaten an einer stelle hinterlegen kann und diese dann in der Regel mit einem Passwort schützen kann. Und ein Passwort merken ist einfacher als 50.

Der integrierte Passwortmanager von Browsern ist hierbei allerdings kritisch zu sehen, weil das natürlich keine Kernaufgabe ist und daher auch nicht ansatzweise so ein Maß an Sicherheit bietet wie ein “echter” Passwortmanager.

Nicht außen vor lassen sollte man allerdings auch das Risiko einer solchen Lösung. Passwörter aus einem Kopf zu stehlen ist nicht ganz so einfach aber ein Passwortmanager in der Cloud ist auch ein sehr lohnendes Angriffsziel. Verliert man so seine Daten oder vergisst das Hauptpasswort, sind alle auf einmal weg.

Social Engineering

Beim “Social Engineering” wird der Benutzer als schwächstes Glied angegriffen. In der Regel wird hier versucht über eine Täuschung der Identität und/oder der Absicht an ein Passwort zu kommen. Sowas kann eine einfache Phishing-Mail sein die auf eine Fake-Website leiten soll um dann dort Zugangsdaten zu klauen, es kann aber auch ein Telefonanruf sein “Hallo hier ist Jan von Jung&Billig! Ich rufe für einen gemeinsamen Kunden an und brauche bitte das Passwort für die Domainverwaltung”. Im Idealfall nennt man natürlich nicht seinen eigenen Namen sondern schaut vorher zum Beispiel auf der Website nach nützlichen Informationen um die Rolle der geklauten Identität glaubwürdig spielen zu können. Abgesehen von der Firmenwebsite kann im privaten Bereich natürlich auch Social-Media eine Masse an Informationen bieten um glaubwürdig zu erscheinen.

Und wer kennt es nicht? Der volle Spam-Ordner? Auch das ist Social Engineering. Mehr schlecht als recht aber der Vorteil an schriftlichem Social Engineering ist nicht unerheblich. Bei einer persönlichen Konfrontation ist es deutlich schwerer den Gegenüber zu täuschen als wenn man das ganze schriftlich macht und keinen Raum für Nachfragen lässt.

Das sollen jetzt natürlich keine nützlichen Tipps sein um Passwörter abzugreifen, aber wenn man mal am anderen Ende des Tisches sitzt: Immer eine schriftliche Freigabe einholen, vorsichtig bei E-Mails sein und lieber einmal mehr nachfragen und den Absender validieren, sonst nützt auch das sicherste Passwort nichts. Hierfür gibt es auch den 3-Sekunden-Check: https://www.bsi.bund.de/DE/Themen/Verbraucherinnen-und-Verbraucher/Informationen-und-Empfehlungen/Onlinekommunikation/E-Mail-Sicherheit/e-mail-sicherheit_node.html

PWNED!

Und wie steht es um die Sicherheit meiner Zugänge? Eine kleine Möglichkeit das zu prüfen bietet die Seite https://haveibeenpwned.com/ Hier kann man seine E-Mail Adresse eingeben und bekommt eine Übersicht ob sie in einem gestohlenen Datensatz vorkommt. Alternativ ist so eine Prüfung inzwischen auch auf einer deutschen Seite unter https://www.experte.de/email-check möglich.

Generell müssen Plattformen einen inzwischen informieren, sollte es zu einem Datenleck gekommen sein aber ein kleiner Check schadet dennoch nicht. Spätestens wenn diese Seite ein rotes Layout annimmt, sollte man sich überlegen mal einen Vormittag lang neue Passwörter zu vergeben. Am besten als erstes für den Mail-Account – falls jemand mitliest muss man der Person das ja nicht auch noch unter die Nase reiben. 🙂

Zwei Faktor Authentifizierung

Und was ist dann jetzt diese Zwei Faktor Authentifizierung die meine Anmeldung immer noch länger und anstrengender macht? Das ist das beste was dir passieren kann!

Ohne diese Herangehensweise reicht es aus ein Passwort zu kennen um sich unerlaubt Zutritt zu verschaffen. Das ist damit der erste und einzige Faktor: “Wissen”.

Weitere mögliche Faktoren sind “Besitz” oder “Biometrie”. In der Regel wird der erste Faktor immer benötigt. Das Passwort braucht man. Und um sich dann wirklich zu legitimieren, muss man mit seinen hinterlegten biometrischen Daten rausrücken, oder einen Besitz nachweisen. Hierbei handelt es sich meistens um eine Telefonnummer, eine verknüpfte App oder einen Authenticator. Schafft man die Hürde des “Wissens” muss dann noch die zweite Hürde gemeistert werden um Zugriff zu erlangen.

Fällt ein Opfer zum Beispiel auf eine Phishing Mail herein, kann das zu erheblichen Schaden führen oder einfach nutzlos sein weil die zweite Hürde nicht genommen werden kann ohne einen Finger oder das Smartphone zu klauen.

Verwirrend wird es dann wenn man eine Zwei Faktor Authentifizierung aktiv hat und plötzlich Anfragen bekommt. Ein sehr gutes Indiz, dass es an der Zeit ist ein neues Passwort zu wählen.

Ausblick

Inzwischen setzen viele Dienste nicht mehr nur auf die Sicherung durch ein Passwort. Unternehmen wie Amazon ziehen noch weitere Daten hinzu um einen Kontext zur Eingabe zu generieren. Bekannter sind hier zum Beispiel die Warn-Meldungen bei einer Anmeldung von einem neuen Standort. Weniger bekannt sind Analysen zur Tippgeschwindigkeit oder der Tastendruckstärke um Ungewöhnlichkeiten festzustellen.

Ein spannender neuer Ansatz wird von der sogenannten FIDO-Allianz https://fidoalliance.org/ entwickelt. FIDO steht hier für “Fast IDentity Online” und ist ein Zusammenschluss aus vielen großen Unternehmen wie Google, Apple und Microsoft. Das Ziel ist es Passwörter mit einem System ähnlich zur Zwei Faktor Authentifizierung abzulösen. Berechtigungen sollen mit Biometrischen Daten verschlüsselt auf einem Smartphone bzw. in der Cloud gespeichert werden und so eine Authentifizierung mit dem Passwort ablösen. Die Umsetzung soll direkt im Browser oder im Android/iOS Betriebssystem verankert sein.

Weitere Informationen dazu gibt es im aktuellen Blog-Beitrag von Google: https://blog.google/intl/de-de/unternehmen/technologie/world-password-day-2022-passwortlose-zukunft/